科学と文化のいまがわかる

デジタル

追跡!ネットアンダーグラウンド

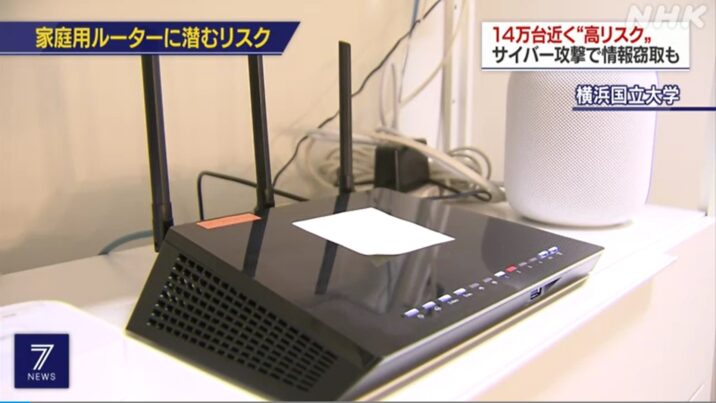

自宅の「ルーター」 大丈夫?

2022.04.04

自宅でパソコンの無線接続などに使う機器「ルーター」。

毎日のように使っているけれど、部屋の片隅でほこりをかぶり、存在すら意識していない人も多いのではないだろうか。

実は、このルーターが何者かに悪用され、はるか遠くの国に不正な通信を送り込んでいるかもしれない。

ルーターが狙われる?

2月中旬、ウクライナの国防省や銀行などのホームページが相次いで閲覧できなくなった。

原因とみられるのは、大量のデータをサーバーに送り込み、負荷をかけて機能停止に追い込む「DDoS攻撃」と呼ばれるサイバー攻撃だ。

DDoS攻撃は近年、インターネットに接続されている家電などの、いわゆる「IoT機器」をマルウエアに感染させて乗っ取り、それを「踏み台」にして行われているとされる。

多く踏み台にされているのが、パソコンの無線接続などに使う機器「ルーター」。

部屋の片隅でひっそりとランプを点滅させ続けている、アレだ。

原因は“ぜい弱性”

ルーターがマルウエアに感染する原因の多くは、ぜい弱性を突かれた場合だ。

東京のセキュリティー会社「ゼロゼロワン」が調査したところ、国内にあるおよそ19万台のルーターが、インターネットを通じて外部からアクセスできる状態になっていた。

そして、このうち14万台近くが、すでにサポートが終了していたり最新のソフトウエアに更新されていないことが分かった。(2月中旬調べ)

この会社では、ルーターにアクセスを試みたときの通信の反応から、機器の種類やソフトウエアのバージョンを判別して分析している。

具体的には、メーカーがサポートを終了している、またはソフトウエアの提供が1年以上行われていない機器が6万6757台、ソフトウエアが最新の状態にアップデートされていない機器が9万4070台あったという。

萩原雄一社長によると、ルーターは動き続ける限り買い替えないという人も多く、10年以上前の機器が未だに利用されているケースもある。

さらに、ソフトウエアの更新を意識せずに使われていることが多いという。

「自分の家のルーターの管理画面が、インターネットからアクセスすれば誰でも見られる状態にあると思っている人は多くないと思います。いつ買ったかわからないような古いルーターを使っている場合は特に気をつけてほしい。単純な初期パスワードを変更せずに使い続けるのはやめてほしい」

被害女性「古くなった不具合だと…」

セキュリティーがぜい弱な状態のルーターは、DDoS攻撃に利用されるだけではない。

2018年の上旬、日本国内でパソコンやスマートフォンが突然インターネットにアクセス出来なくなり、アプリのインストールを促す謎のメッセージが表示されるという被害が相次いだ。

この原因は、外部からルーターの接続先を勝手に書き換えられたことだった。

インターネットでホームページなどにアクセスする際などに目にするURLは、IPアドレスという「住所」と対応している。

このURLとIPアドレスを照らし合わせるためのサーバーをDNSサーバーと呼び、私たちがURLを入力したりクリックしたりしてウェブサイトにアクセスしようとすると、まず始めにこのDNSサーバーにアクセスして、URLに対応した「住所」を尋ねることになる。

そのDNSサーバーの接続先の情報が、攻撃者によって用意された不正なサーバーに書き換えられていたのだ。

その結果、あらゆるアクセスが悪意のあるページに繋がるようになった。

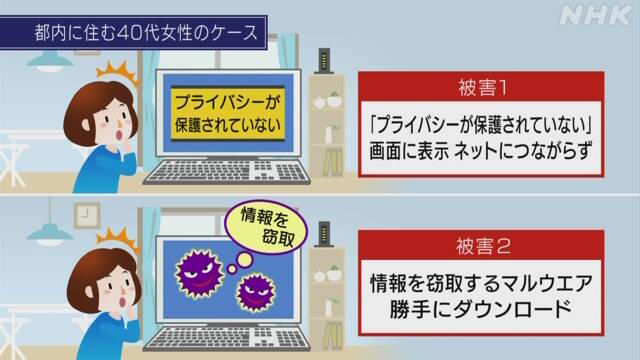

4年前、自宅に設置していたルーターの接続先を書き換えられる被害にあった都内に住む40代女性に話を聞くことが出来た。

女性「いきなりパソコンがインターネットに接続できなくなり、最初はプロバイダーの障害が起きたと思ったがそのような情報はなく、理由がわからなかった。自宅で仕事をしていたが、できなくなってしまった」

女性がパソコンでインターネットに接続しようとすると、画面に「プライバシーが保護されていない」と表示され、目的のウェブサイトにつながらなくなったり、勝手にマルウエアがダウンロードされたりした。

このマルウエアは情報の窃取を目的としたものと見られるが、アンドロイド向けのプログラムだったため、パソコンにはインストールはされなかったという。

この女性は、ルーターのソフトウエアを最新の状態に更新したあとパスワードなどを変更して再起動することで、およそ3日後にルーターが使えるようになった。

女性「当時は外部からサイバー攻撃にあったという認識はなく、ただソフトウエアが古くなって不具合が起きただけだと思っていた。サイバー攻撃であることを知って不気味に思った」

専門家「ルーターは常にねらわれている」

それほど簡単に、ルーターの設定が書き換えられてしまうのか。

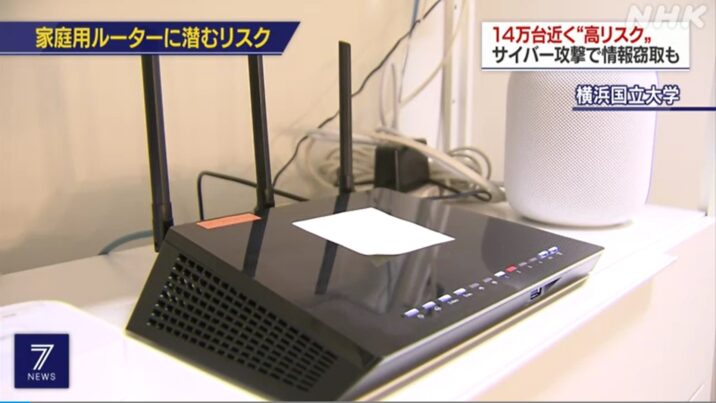

横浜国立大学の吉岡克成准教授の研究グループに、リビングルームを模した実験室で検証してもらった。

使用したのは、外部からアクセスができる状態で、IDやパスワードが簡単に推測できる初期設定のままになっている家庭用のルーターだ。

実験では、実験室の外からルーターの管理画面にIDとパスワードでアクセスし、接続されているIoT機器を確認した。スマートフォンなどで操作できるIoT技術を搭載した照明器具を見つけると、部屋の外からも操作できる設定に変更。

そのうえでコマンドを送り込むと、リビングルームの照明が一斉に消灯した。

ルーターに接続しているプリンターやウェブカメラなどのIoT機器は、同様の方法で外部から操作できる設定に書き換えられる可能性があるという。

「私たちが過去に行った実験では、セキュリティーがぜい弱なルーターをインターネットに接続すると、最も短いものでは1分以内にマルウエアに感染した。まずはルーターが常にサイバー攻撃でねらわれていることを認識してもらい、ファームウエアを最新の状態になっているかを確認してもらうことが大事だ」

業界団体も対策

ルーターのメーカー側も対策を行っている。国内の主要な家庭用ルーターのメーカーなどでつくるDLPA=一般社団法人「デジタルライフ推進協会」によると、協会に加盟している大手4社のルーターについては、2019年の12月から、▼自動的にソフトウエアを更新する機能や、▼管理画面にログインするための初期のIDやパスワードを端末ごとに異なるものにするといったセキュリティー対策が取られているとしている。

こうした対策が施されているルーターは、「DLPA推奨Wi-Fiルーター」として、メーカーのホームページなどから対象の機器が確認できるということだ。

安全に使うには?

吉岡准教授らのグループは、自宅の家庭用ルーターに、サイバー攻撃のリスクを抱えるぜい弱性があるかや、すでにマルウエアに感染しているかを無償で簡単に調べられる「am I infected?」というサービスを始めた。

専用のウェブサイトに調べたいルーターを通じてアクセスし「感染診断をはじめる」というボタンを押すと、ルーター情報がセキュリティー会社が保有するぜい弱性の情報の検出システムや、横浜国立大学と情報通信研究機構が保有しているマルウエアの感染情報のデータベースなどと照合され診断される。

ソフトウエアが最新の状態ではなかったり、マルウエアに侵入されるきっかけとなる古いプログラムが動いていたりするなどのぜい弱性が分かるほか、すでにマルウエアに感染しているかどうかについても診断ができる。

ぜい弱性が見つかった場合は具体的な対処法についてメールで案内されるほか、研究グループの担当者が個別の問い合わせにも応じるという。

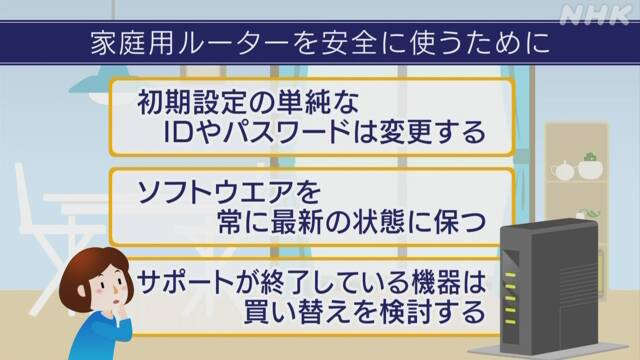

吉岡准教授は、マルウエアへの感染が判明した場合は、ルーターを再起動してマルウエアを駆除したうえで、下記のような3つの対策を行って欲しいとしている。

吉岡克成准教授

「ルーターは攻撃を受けた後もそのまま動き続けることが多いので、気づけない場合が多い。大学の研究が実際に皆さんのセキュリティーの向上に少しでも役立ちたいという思いでサービスを立ち上げたので、ぜひ検査をしてみてほしい」

まずは製造年の確認を

コロナ禍で急にテレワークをすることになり、とりあえず中古のルーターを買って使っている、という人もいるのではないだろうか。

まずは一度、ルーターに貼り付けられているラベルに書かれた型番をインターネットで検索して、製造年がいつなのか、古すぎることはないかを調べてみて欲しい。

NEWS UPロシアのウクライナ侵攻で両国に「DDоS攻撃」 あなたも知らぬ間に「加担」?

NEWS UP“ロシア政府をターゲット”と宣言 「アノニマス」は何者?

ご意見・情報 をお寄せください