科学と文化のいまがわかる

デジタル

追跡!ネットアンダーグラウンド

奇怪!ハッカーが丸裸に?

2021.09.10

サイバー攻撃に使う「攻撃マニュアル」が、ネット上に流出した。

それも、世界各国で大きな被害を出しているハッカー集団のものだという。

それって、どういうこと?最強のハッカー集団の手口とはいったい?

攻撃マニュアルが流出

ファイルの流出が確認されたのは、日本時間の8月5日夜。

情報セキュリティー会社の解析技術者の吉川孝志さんが、ロシアのある闇サイトを監視していた。

見つけたフォルダのタイトルは「勤勉な労働者のためのマニュアルとソフトウェア」。

中を開くと、「手動でウィンドウズのウイルス対策ソフトを無効にする方法」とか、「自動でパスワード破りの総当たり攻撃する方法」などのファイルが。

さらに、ハッキングで侵入した組織の中にどのようなサーバーや端末があるかを探し出すツール。

盗み取ったデータをクラウド上に流出させるツール。

パスワードのリストも含まれていた。

ハッカー集団が使用する「攻撃マニュアル」と見られるものだった。

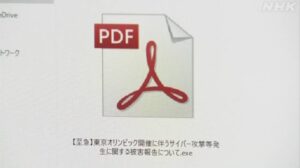

ファイルに含まれていた「Conti」の文字。

ランサムウエア=身代金要求型のウイルスを使ったサイバー攻撃で知られる集団のものと見られた。

ランラムウエアを使ったサイバー攻撃は、ハッキングした企業のデータを暗号化し、その解除と引き換えに、身代金を要求、支払いを拒んだ場合は、データをネット上で公開するとさらに脅迫する手口だ。

ことし5月アメリカ最大級のパイプラインが、別のハッカー集団に攻撃されて停止するなど、世界で被害が深刻化している。

「Conti」は、最近、最も多くの被害を出しているとされるグループだった。

さらに詳しく見ていくと、

ファイルには、

▽バックアップデータを保管したサーバーに侵入する方法、

▽標的に応じて、どのような種類のファイルを盗み取ればよいのか、

また

▽パスワードを使わずに基幹サーバーに侵入できる「ゼロログオン」と呼ばれるぜい弱性を突いた攻撃を行う方法などが記載されていた。

犯行の手口を、詳細に記したハッカーの攻撃マニュアル。

いったい、だれが流出させたのか。

闇サイト上では、「Conti」と、仕事をしたというハッカーが、金の支払いをめぐって不満を持ち、流出させたという趣旨の書き込みが見つかった。

吉川さんは、「攻撃を行った際に首謀者から支払われた報酬が当初提示された金額より少なかったため不満を抱いた可能性がある」と指摘する。

ランサムウエアを使ったサイバー攻撃は、「Conti」のように、ウイルスを開発し、身代金の交渉も行う「オペレーター」と呼ばれるハッカー集団と、ウイルスを使って実際の攻撃を行う「アフィリエイト」と呼ばれる実行部隊とが分業する体制になっていると見られている。

流出させたのは、実行部隊の誰か、の可能性があるというのだ。

さらにランサムウエアの開発者や実行部隊のメンバーを募集する書き込みも見つかった。

そこには、週5日のリモートワークで、有給休暇あり、などと記されていた。

一見、悪くない労働条件に見えるが、雇われた側が不満を抱えたということなのか。

一方で、吉川さんはファイルを分析することで、ハッカーがどこを狙うかが分かり、対策のヒントになると指摘する。

「安易なパスワードだけでなく、バックアップのデータすら狙われることが分かりました。セキュリティーソフトを入れるだけで安心せず、外部からの侵入経路を極力ふさぎ、不審なプログラムをいち早く検知するような対策が必要です」

暗号解除の鍵が流出

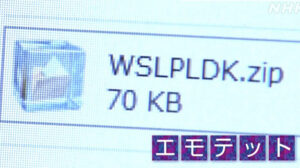

「攻撃マニュアル」の流出から1週間後。

吉川さんは、ふたたび、同じロシアの闇サイト上で興味深い発見をした。

今度は、「REvil」というハッカー集団が、攻撃で暗号化したファイルの暗号を解く「鍵」が流出したのだ。

「REvil」は、ことしの春以降、日本企業でも、鹿島建設や計測機器メーカーのキーエンスのドイツの子会社などを攻撃したことが明らかになっている。

7月には、アメリカのIT企業「カセヤ」も被害を受けた。

この会社は、法人向けのソフトウエアを世界各国の企業に販売していたため、そのソフトウエアを踏み台に、ランサムウエアによる攻撃が各国の企業に広がり、大きな被害が出た。

そこで、FBI=連邦捜査局が捜査を開始するなど、アメリカ政府を挙げた動きとなり、その直後、「REvil」は、突如活動を停止した。

今回、流出したのは、「カセヤ」への攻撃で暗号化されてしまった複数の組織・企業のデータの暗号を解く、「マスターキー」とともいえる「鍵」だった。

ランサムウエアによる攻撃を行うハッカー集団は、攻撃相手の組織のサーバーのデータを「暗号化」し、身代金を要求する。

身代金を支払えば、復号用の「鍵」が送られてきて、暗号を解除出来る仕組みだ。

8月11日、闇サイト上に、「誰かがREvilの解読キーを必要としているなら、ここにアップした。グッドラック」との書き込みと共に、英数字からなる文字列が公開された。

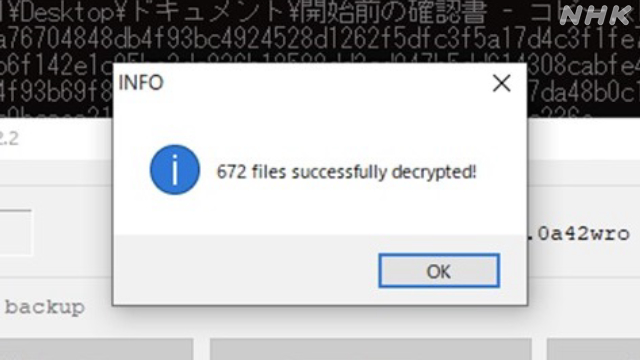

ただ、この文字列は「鍵」にあたるものの、これだけでは復号できなかった。

復号には、より長い文字列からなる「復号ツール」を使う必要があった。

吉川さんは、別のサイトで、REvilの「復号ツール」のプログラムを入手。

そのプログラムの中の「鍵」にあたる部分だけを、入手した「マスターキー」に置き換えた。

そして、カセヤのウイルスに感染して暗号化されたファイルで復号を試してみたところ、みごとに暗号を解くことが出来た。

「マスターキー」を公開したのは、誰なのか?

闇サイトでは「私たちの親会社から提供された」と書かれていたが、詳細は分からないという。

公開の際には「すべての犠牲者のために」「もし誰かが必要としているなら」というコメントが添えられていることから、何らかの経緯で入手した人が善意で公開した可能性もあるというが、正体は不明のままだ。

ランサムグループへの国際的な包囲網

FBI長官は、コロニアルパイプラインの被害の後、アメリカのメディアに対して、ランサムウエアによるサイバー攻撃を、「9・11に匹敵する脅威だ」とコメント。

アメリカのバイデン大統領も、ロシアのプーチン大統領に対して、攻撃がロシアの拠点から行われているとして、対応をとるよう求めた。

また、アメリカ司法省はFBIと協力して、パイプラインを攻撃したハッカー集団に支払われた暗号資産のうち、2億5000万円相当を突き止めて、奪還したと発表した。

こうした中で、ハッカー集団の活動が一部停止したり、生き残りをかけた足の引っ張り合いのような状況になっているのではないかという見方もある。

吉川さんは次のように指摘する。

「ランサムウエアに対する世間のイメージや政府当局からの圧力が高まる状況下において、今後、目立つ攻撃手口を使い続けるべきかなど方向性のすれ違いや、ハッカー集団内での生き残りをかけた足の引っ張り合いなどがあるのだろうと想像します」

勢力は衰えず警戒が必要

いっぽうで、吉川さんは、全体として、勢力が衰える気配は今のところなく、むしろスピード感が増し、さまざまな攻撃を仕掛ける状況となっていて、引きつづき予断を許さないと警告を鳴らす。

8月に入って、日本企業にも被害が相次いでいる「Lockbit2.0」と呼ばれるグループは、自身のサイト上で、他の集団のランサムウェアのファイルをまとめて公開、自身のランサムウェアの方が暗号化の速度が早いなどと宣伝しているという。

他のハッカー集団よりも優れているとアピールすることで、より高い能力のあるハッカーを実行部隊として雇おうとしているのだ。

暗号鍵が流出したと見られる「REvil」は、2か月間にわたって活動が停止、グループのサイトもアクセス不能になり、吉川さんは看板を掛け替えたり、他のグループと連携している可能性があるとして、警戒していたが、9月7日、サイトが突如、復活したという。ハッカー集団の生態はまさに奇怪だ。

「防御する側の企業などは、従来からの対策を強化し続けることが重要です。ハッカーの侵入経路として使用される、ネットワーク上のポイントの見直し、ソフトウエアのアップデート、多要素認証などによるアクセスの管理、組織内のシステムやネットワークの監視体制を整えることなどが欠かせません」