その返信メール、“凶悪”です

「うちみたいな小さな会社は関係ないと思っていました。まさに危機一髪でした」

九州地方にある不動産会社が振り返る、去年春先に起きた大騒動。

それは、「Re:ご相談」という一通のメールから始まりました。

(デジタルでだまされない取材班/太田直希 秋山度)

感染0日 はじまりは「Re:ご相談」

「Re:ご相談」

ふだん取り引きしているなじみの看板業者からのメール。

不動産会社に勤める木村さん(仮名)は、「いつもの業務のことかな」と思ったと言います。

メールには、ZIPファイルが添付され、本文にはそのパスワードと看板業者の署名が記載されていました。署名には会社の住所やメールアドレス、電話番号もあり、いつもと変わらないメールだと思ったため、添付ファイルを開いてそのままにしていました。

感染2日後 相次ぐ苦情「変なメールが届いている」

その2日後のこと。

木村さんの会社に、取引先から苦情や問い合わせの電話が10数件、相次ぎます。

「木村さんの会社から“変なメール”が届いている」というのです。

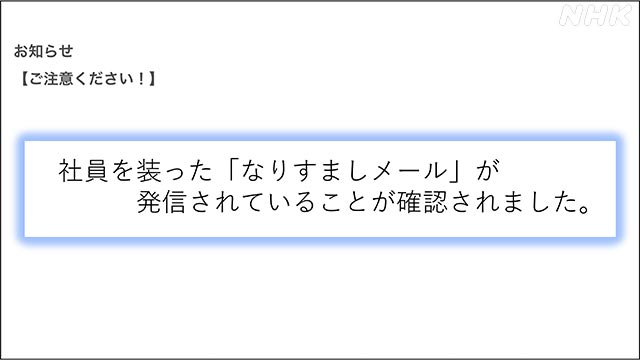

メールを取り寄せて確認すると、そのメールも添付ファイル付き。送り主になっていたのは、木村さんの会社の営業部の田中(仮名)さんでした。

このメール、本当の送り主は田中さんではなく、なりすました偽メールでした。

感染14日後 一時休業

不動産会社のシステム担当者が、調べてみると、木村さんに届いたようなメールは、ほかの社員にも多数届いていました。

本社と複数の店舗などのパソコン300台以上。専用のツールで詳しく調べたところ、木村さんのパソコンは、コンピューターウイルスに感染していることがわかりました。

エモテットと呼ばれるウイルスでした。

感染したパソコンを調べてみると、“送信不能”で返ってきたメールの通知が1日に1000件に上っていました。このパソコンから、大量のメールが、どこかに送信されようとしていたことを示すものでした。

最初のメールが届いてから2週間。会社は、ネットワークを遮断、一時休業することを余儀なくされます。入学や転勤などで1年の中で最も客が増える3月、会社は、大きな痛手を負うことになりました。

(不動産会社の担当者)

「ウイルスに狙われているのは大企業で“対岸の火事”だと考えていました。不審なメールが社員に届くようになってから、あっという間に感染し、このままだと会社の営業が完全に止まってしまうと感じました」

次々に広がるなりすましメール

結局、何が起こったのか。以下のようなことが考えられます。

1.看板会社になりすましたエモテットに感染させるメールが届いた

2.木村さんがファイルを開いたことで、パソコンがエモテットに感染

3.田中さんのなりすましメールが取引先に送信された

エモテットはこのように、感染すると、そのメールソフトに保存されている過去のメールの宛先や内容を窃取して、次々に感染を広げていく機能があります。

この場合、木村さんのパソコンのメールソフトにあった田中さんの情報が盗み取られ悪用された可能性があります。

流行を繰り返すエモテット

エモテットは、これまで世界中で猛威を振るってきました。

日本でも、大企業から中小企業、教育機関や民間団体など多数が被害にあっていて、ここ2年ほどで少なくとも60の企業や団体などが被害を公表しています。

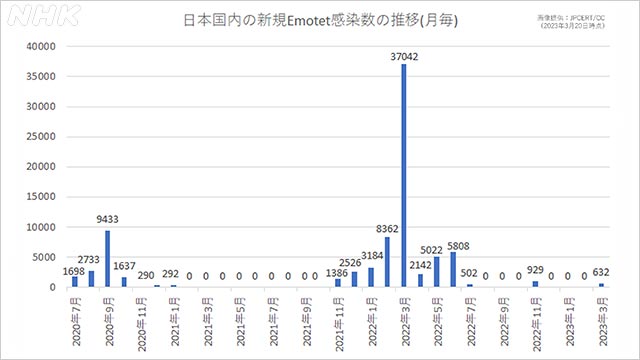

グラフは「国内で端末がエモテットに感染した可能性のあるメールアドレス(新規)」の推移。

おととしの1月、国際機関の摘発でいったん制圧が宣言されましたが、11月に活動を再開。ピークとなった去年の3月には、1か月間で3万7000余りにのぼりました。

セキュリティーの強化が図られるなどした結果、去年7月中旬以降は休止期間でしたが、11月に一時再開、そしてまたすぐに休止。ことしに入ってからは3月に活動の再開が確認されています。

手口がより巧妙に

そして、その手口が活動の再開ごとに変化しています。

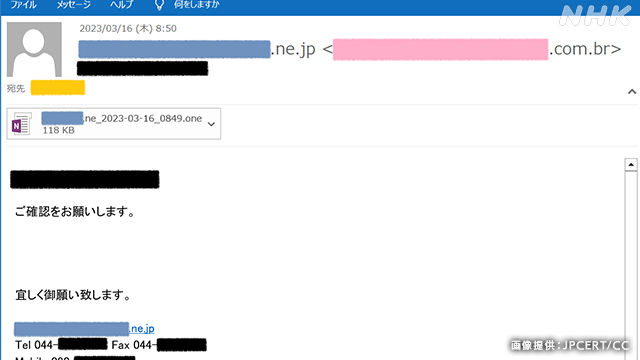

ことし3月に新たに確認された手口では、添付されたファイルの容量を大きくしたり、これまでとは違うファイル形式を使ったりしていました。

セキュリティー対策製品で検知されにくくするためと考えられています。

また、警視庁の調査では、去年「Google Chrome」に保存されたクレジットカード番号などを盗み取って外部に送信する機能が追加されたことも分かりました。

メールを受け取る側の心理の弱点もついてきます。

感染した端末にある過去のメールの内容を読み取った上で、業務でよく使われる日本語の文面や過去のやり取りを引用するなど、受け取る側の警戒心を下げようとしてきます。

また、正規の手順のように見せかけて、特定のフォルダに添付ファイルをコピーさせ、セキュリティー対策を無効化するよう誘導する手口も確認されています。

ほかのウイルス呼び込むなど “凶悪”な機能も

さらに、怖いのが「2次感染」です。別のコンピューターウイルスを呼び込む仕組みがあるのです。

海外ではエモテットを通じて身代金要求型のコンピューターウイルス「ランサムウエア」によるサイバー攻撃を受けた事例も報告されています。

また、オンラインショッピングなどを利用すると、IDやパスワードの偽の入力画面を表示させ、情報を抜き取ろうとする動きをするウイルスや、システムを乗っ取るウイルスなども呼び込むおそれもがあります。

こうした“凶悪”な機能から“最恐”のコンピューターウイルスなどと呼ばれることもあります。

備えは日頃の心がけ

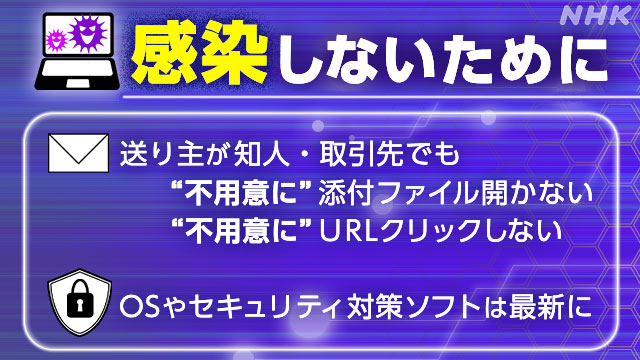

どのような対策が有効なのか。

▽知人や取引先のメールでも不用意に添付ファイルは開かない、URLをクリックしない

▽OSやセキュリティー対策ソフトは最新状態に(自動更新にしておく)

感染を防ぐためには、たとえ知人や取引先からのメールであっても不用意にファイルを開いたり、URLはクリックしたりしないことが鉄則です。特に、そうしたメールの場合、本文や添付ファイルの指示をうのみにして操作しないことです。

また、新しい手口に対抗するには、守りを固めることも大切です。

パソコンのOSやセキュリティー対策ソフトなどを最新の状態に更新、可能であれば自動更新されるように設定しておきましょう。

万が一感染が疑われる場合、エモテットの感染を無料で調べられる「EmoCheck」という専用ツールがあります。国内外のサイバー攻撃などに関する情報の収集や分析を行い、企業の支援などを長年している民間の専門機関「JPCERTコーディネーションセンター」がインターネット上で公開しています。

日頃の心がけで、“凶悪”なウイルスから自分自身を守ることにつながります。