科学と文化のいまがわかる

デジタル

追跡!ネットアンダーグラウンド

“最恐”に立ち向かった 8人の日本人ハッカー

2021.05.14

サイバー空間で“最恐”と呼ばれた、コンピューターウイルス、エモテット。

かつてないほど猛威を振るっていたこのウイルスが、ことし1月、制圧された。

この制圧作戦に、日本の有志のホワイトハッカーたちの活動が、大きく寄与していた。

“最恐ウイルス”VS“ガーディアンズ”

その知られざる戦いを追った。

テントウムシ作戦 ーエンドゲームー

ウクライナ東部の町ハリコフ。

集合住宅の狭い路地を武装した捜査員らが駆け入っていく。

一つの部屋のドアをバールでこじあけ、蹴破って突入する。

捜査員が目にしたのは、数十台はあると思われるコンピューターやハードディスク。

そして、大量の紙幣と金塊。

世界中で猛威を振るっていたコンピューターウイルス、エモテットのネットワークの拠点だった。

翌1月27日、ユーロポール=欧州刑事警察機構は、オランダとドイツ、フランス、リトアニア、カナダ、アメリカ、イギリス、ウクライナの8か国の治安当局などとの合同捜査で、エモテットを拡散させるネットワークの情報基盤に侵入して制圧、内部から停止させたと発表した。

作戦名は「Operation LadyBird」(テントウムシ作戦)。

エモテットを配信していた犯罪グループが「Mealybug(コナカイガラムシ)」と呼ばれていたことから、天敵であるテントウムシの名前がつけられたとみられる。

この作戦には、世界中の有志のホワイトハッカーが協力していた。

ホワイトハッカーとは、コンピュータやネットワークに関する高度な知識や技術を持つ「ハッカー」の中で、特に技術を善良な目的に使う人たちのことだ。

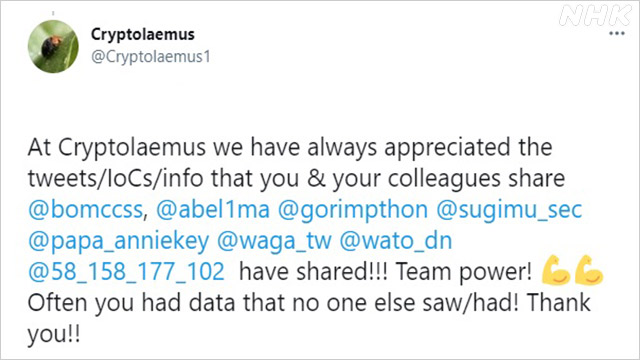

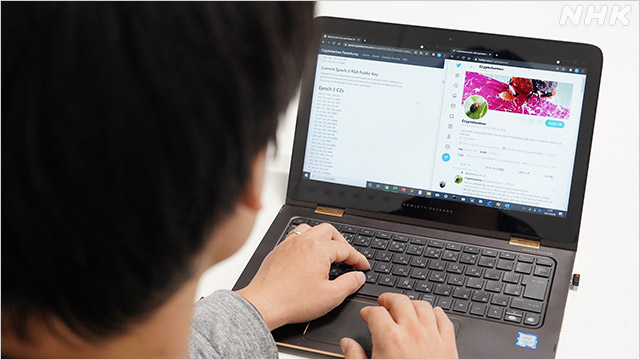

有志のホワイトハッカーたちは、「Cryptolaemus」、日本語でツマアカオオヒメテントウムシというグループ名で、エモテットの状況を日々追跡、その情報をネットで公開してきた。

取材する中で、このグループのあるツイートが目にとまった。

「日々の情報共有に感謝したい」ということば。

そして、8人のツイッターアカウントが記載されていた。

そのアカウント、すべて日本人のものだった。

日本人が関わっている?どのように?私は、この時、初めて日本のガーディアンズのことを知った。

ガーディアンズは誰だ

8人のうち、2人のホワイトハッカーに取材することができた。

1人は、アカウント名、bom(セキュリティー団体に勤務:佐條研さん)。

もう1人は、sugimu(情報セキュリティー会社に勤務:笹田修平さん)。

「ばらまきメール回収の会」という名前の会のメンバーだった。

この会の発足は、2018年。

エモテットのように広範囲にばらまかれるコンピューターウイルスの情報を共有する個人的な活動のコミュニティーだという。

8人は、ふだんは企業などの情報セキュリティー担当として働いていて、活動は、業務の合間や、自宅に帰ってからボランティアで行っている。

ウイルスの監視は、それぞれが自宅のパソコンなどに構築した独自の観測網を使う。

そして、不正なメールを発見した場合、その内容を、すぐにツイッター上で共有する。

例えば以下のような具合だ。

『○月×日』

本日確認されている#Emotetの日本語のばらまきメールです。

件名

休業変更に関するお知らせ

添付ファイル

新型コロナウイルス感染症への弊社の対応に関するお知らせ.doc

本文は新型コロナ関連で、おそらく盗まれた本文を転用していると考えられます。

添付ファイルのデザインは日本語です。

最恐ウイルスの脅威と甚大な被害

エモテットが“最恐”と呼ばれ甚大な被害をもたらしたのには、いくつかの理由がある。

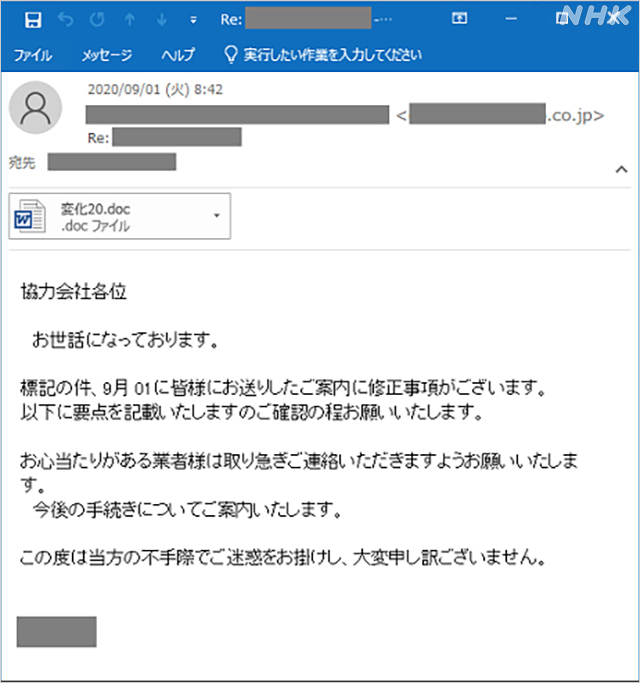

1つは、「実際の取引先相手の返信を装う」という、巧妙な偽メールでウイルスを送りつけてくる点だ。

取引先と実際に過去にやり取りした内容が引用されていると「心当たりがある」と認識してしまい、つい添付ファイルを開いてしまうなど、注意が行き届かなくなる。

エモテットは、感染すると端末内の連絡先を盗み取り、つぎつぎに偽のメールをほかのパソコンに送り付け、感染をさらに広げていく。

2つ目は、まるで新型コロナウイルスのように、“変異”を繰り返すことだ。

プログラムの型を少しずつ変えることで、ウイルス対策ソフトの検知をすり抜けようとする。

さらに、他のウイルスを呼び込むという機能も持っていた。

こうした特徴から、エモテットは世界200以上の国と地域の170万台以上の端末に感染。

日本でも3200以上の企業などが感染し、システムが停止するなど大きな被害が出た。

世界での損害額は25億ドルに上るとされる。

かつてないほど凶悪なふるまいを見せていたウイルス、エモテット。

その攻撃の前に、8人のガーディアンズが立ちはだかった。

通信先の徹底追跡とウイルスの詳細解析

まず行ったのは、感染が疑われるメールアドレスの調査だった。

ツイッターに投稿された情報や、ウイルス対策ソフトによる検知の情報など、8人が独自にもっている観測網をつかってばらまかれているメールそのものを集めた。

そのうえで、メールの添付ファイルからウイルスを入手。

そのプログラムを解析した。

さらに、ウイルスに感染した端末を観察し、どこに通信するのかどのような動きを見せるのか調べ上げた。

ウイルスは、感染したパソコンの情報を盗み取り、エモテットの管理サーバーと呼ばれる攻撃者が操るサーバーに送る。

ウイルスが、どこの国のどのサーバーにむけて不正な通信を行っているのかを詳細に記録していった。

また、メールの件名や文面、さらに添付ファイルの名前なども記録・分析した。

それらの情報は、制圧作戦に関わった「Cryptolaemus」のウェブサイトに加えられていった。

集められた情報をリスト化して共有することで、世界各国の情報セキュリティーの担当者が不正な通信をブロックできるようになる。

さらに、ウイルス対策ソフトの検知を回避しようというウイルスの“変異”が、1日に最大5回、行われていたことも突き止め、報告した。

ウイルス対策ソフトがもつリストに、変異した型を次々に記載していけば、すり抜けを防ぐことができる。

Zipファイルのリスクを発見

おととし、世界的に猛威をふるったエモテットだが、去年2月には、いったん、世界的な“流行”がおさまっていた。

その流行が再び始まる端緒をつかんだのは、bomの観測網だ。

去年7月17日、5か月ぶりに攻撃メールが引っ掛かった。

8月下旬、変化が現れた。不審なメールの数が急激に増え始めたのだ。

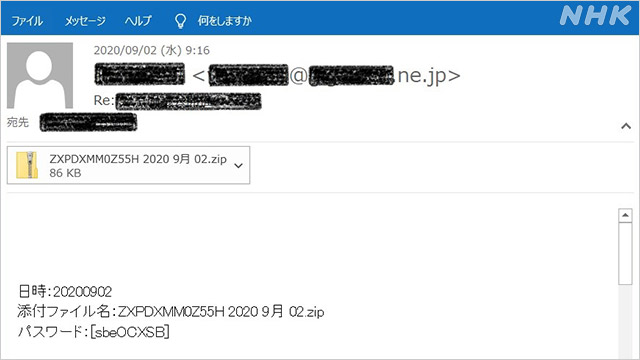

9月2日、届いたあるメールに目がくぎづけになった。

「これは何だ!?」

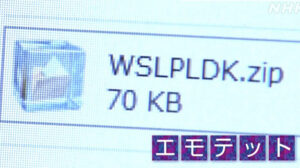

そのメールには、見慣れないファイルが添付されていた。

それは、パスワード付きのZipファイルだった。

bomは、警戒レベルを一段上げた。

パスワード付きZipファイルは、メールのセキュリティーソフトをすり抜ける危険性がある。

このZipファイルの攻撃メールは、日本でしか観測されておらず、bomは「日本のビジネス慣習の穴を、狙い撃ちにしてきたことは明らかだ」と感じた。

このころ、sugimuは、不正なZipファイルを通して、ダウンロードされるウイルスのプログラムの分析を始めていた。

やはりウイルスは、セキュリティーソフトをすり抜ける可能性が高いことがわかった。

2人はこうした詳細な解析結果をブログやツイッターで世界に向けて発信した。

Zipファイルに関しては、このあとの11月、霞が関が、ウイルスチェックができないリスクがあるなどとして、全面的に廃止する方針を明らかにした。

全国の自治体や企業でも、廃止する動きが広がっていった。

8人が世界で初めて指摘したZipファイルのリスクは、日本のセキュリティー意識を変えた。

最大の危機:世界中のボットが日本へ一斉攻撃

9月2日、Zipファイルを観測、一気に警戒レベルが上がっていた、その翌日のこと。

さらに深刻な事態が明らかになる。

「Cryptolaemus」から、“日本が一斉攻撃を受けている”という情報が届いたのだ。

エモテットは、悪意ある人間が手作業で送りつけるのではなく、インターネット上でさまざまなコンピューターを乗っ取ることで、巨大なシステムが構築され、自動でウイルスが配信される仕組みになっていた。

“ボットネット”と呼ばれる自動化されたプログラムによる配信システムだ。

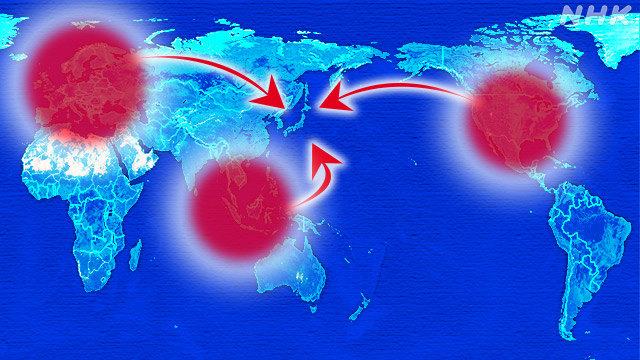

エモテットの場合、ボットは、大きく分けて3種類(Epoch1、Epoch2、Epoch3)あった。

欧州、アメリカ、アジアと、それぞれの日中の活動時間に対応していたと考えられる。

人がパソコンを開いて作業する時間に、ウイルスの感染をねらったメールを送りつけたほうが効率的だからだ。

アジアは、主に3番目のボット(Epoch3)から攻撃されていた。

ところが、9月3日に届いた情報では、3つのボットすべてが、一斉に日本を標的にメールをばらまいているというのだ。

bomたちはすぐに分析を開始。

この情報が正しいことを確かめた。

“世界中のボットネットに、日本が狙い撃ちにされている”

かつてない、深刻な事態だった。

bomは、重点的に注意を呼びかけるため、被害にあった企業の具体的な分野を明示して、注意喚起を行った。

「危機が、身近に迫っている。そう感じてほしかった」

また、感染し、被害を広げてしまっていたメールアドレスの持ち主に直接、対処を呼びかける活動も行った。

エモテットの活動が再開した去年7月からは、感染したメールアドレスは1万6000余りに上り、このうち4500以上のアカウントの持ち主に呼びかけた。

また、ツイッターのフォロワーの個別の相談にも対応、アドバイスを行った。

標的は日本の銀行口座だった!

日本が一斉攻撃を受けていた9月、その脅威は想像を上回るものであることがわかってきた。

bomらは、エモテットに感染した端末の動きを観察していた。

すると、エモテットが、別のウイルスを呼び寄せていたのだ。

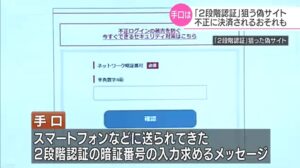

ダウンロードしていたのは「Zloader」というウイルス。

このウイルス、感染したまま、WEBサイトでオンラインショッピングや金融機関を利用するとIDやパスワードの偽の入力画面を表示させ、情報を抜き取ろうとする動きをする。

さらにウイルスのプログラムを詳しく解析したところ、標的にされていたWEBサイトは、日本の金融機関やクレジットカード会社、さらにショッピングサイトと、すべて日本のサイトだったのだ。

8人は、この情報をすぐに、国内の金融機関で作るセキュリティー団体に提供。

具体的な注意喚起につながった。

編み出した防御方法 -アクティブディフェンス-

このような日本の金融機関をねらうウイルスの攻撃に対しては、bomらは、新たな防御方法を実行した。

「Zloader」とは別で、同様の動きをする「Ursnif」というウイルス。

ねらわれたWEBサイトは、国内の銀行30行、カード会社11社、暗号資産取引所の8社などが含まれていた。

偽の決済画面などを出して情報を盗もうとしていた。

新たな防御法は、「アクティブディフェンス」と呼ばれる。

積極的、能動的に行う防御だ。

例えば、

▽ウイルスが不正な通信を行っている攻撃者のサーバーのドメインのうち、攻撃者がいったん休止させているものを特定、そのドメインを買い取った。

再び、おなじドメインで攻撃を始めることを阻止するためだ。

▽また、国内の使わなくなった古いメールアカウントが乗っ取られ、ばらまきに使われていることを確認。

60ほどのアカウントの持ち主に通知、使用を停止してもらった。

▽さらに、メールのばらまきに使われている攻撃者のサーバーの特徴を分析、アルゴリズムを解析して、攻撃者が次に行う攻撃を予測した。

そのうえで先回りして、メールの配信の拠点を抑えたのだ。

こうした積極的な防御を組み合わせる効果は絶大だった。

「Ursnif」を使う攻撃者は、2019年6月以降、日本での活動を完全に停止。

ターゲットは、他の国に移っていったという。

日本人の銀行口座の情報をねらっていたウイルス。

1つの大きな脅威が去った。

被害者がバッシング

8人は、なぜ、こうした活動を昼夜をいとわず、ボランティアで続けていくことができるのか。

その思いをsugimuに聞いた。

すると、はっとさせられる答えが返ってきた。

「日本では、サイバー攻撃を受けた被害者が社会的にバッシングの対象になっている。それにずっと違和感を感じている」

サイバー攻撃は、突然やってくる。

メールを開くといった、日常的に行う何気ない行為で被害に遭ってしまう。

いくら気をつけていても防げないこともある。

ところが、被害が広がると、メールを開いた本人が糾弾されることが多いと言う。

「食事がのどを通らない、何日間も眠れない、精神的に限界だなどといった相談が多数寄せられた。実際に、エモテットに感染した会社員が、上司に叱られ精神的に追い詰められて会社をやめざるを得なくなったこともあった」

本当に悪いのは、ウイルスのメールを送る攻撃者たちのはずだ。

だが、ウイルスに感染した被害者が、しばし悪者のように扱われる。

sugimuは、そうした2次被害とも言える状況を少しでも減らしたいと語った。

こうした構造は、新型コロナウイルスの感染者に対する、差別や偏見と重なる。

感謝 ーThank you!!ー

世界のホワイトハッカーのグループは、エモテットの制圧作戦のあと、ツイッターで日本のグループに対して謝辞を示した。

「公開する多くのデータが誰も見たことなかったもの。共有情報に常に感謝している」

日本の有志のホワイトハッカーの力が、最恐ウイルスを制圧する大きな力になっていた。

この感謝のことば、bomは素直にうれしかったと振り返る。

「今回のエモテットの制圧作戦には、日本の公的な機関は関われていなかった。そこにもどかしさを感じていたが、われわれの活動が間接的にテイクダウン(壊滅)に貢献できていたと信じています」

終わらない脅威 ーインフィニティ・ウォーー

最恐ウイルス、エモテットは制圧されたが、これで終わりではない。

メールを通じて拡散する別のウイルスが次々と生まれている。

bomによると、先月からは「campoloader」と呼ばれるウイルスの感染をねらったメールが日本でばらまかれているという。

今のところ、まだ詳細はわかっていないが、メールに記載されたURLをクリックすると、不正なプログラムが仕組まれたZipファイルがダウンロードされる。

1つを防いでも、次から次へと新しい攻撃はやってくる。

闇のウイルスビジネスのネットワークは、世界のあらゆる場所で育っていて、今後も、その脅威は続いていく。

ガーディアンズ・オブ・サイバースペース

お金も出世も関係なく、名誉にもならない。

にもかかわらず、人知れず、最前線で体を張って、凶悪なウイルスとの戦いを繰り広げ、日本を守っているガーディアンたち。

個性豊かな8人がサイバー空間の悪意から私たちを守っている。

“ガーディアンズ・オブ・サイバースペース”

彼らを、スーパーヒーローと呼ぶのは大げさだろうか。

アメコミ好きの私はふとそんなことを思った。

ただ、ガーディアンズの1人、hiro_はこう話していた。

「特別な技術を持っている人だけではなく、一般の人が情報を共有・公開することで攻撃を世間に認知させ、その結果、被害が最小限に抑えられる」

最恐ウイルスとの戦いは、ガーディアン一人一人の能力だけでなく、幅広い情報共有の仕組みが大きな力となっていた。

攻撃を受けたら、その情報を共有する。

このちょっとした心がけが、大切だと思う。

それが攻撃者に対抗することにつながる。

私たちも、“ヒーロー”たちと一緒に戦えるかもしれない。

最後に、日本のガーディアンズのツイッターアカウント、8人の了解を得て、掲載する。

@bomccss

@abel1ma

@gorimpthon

@sugimu_sec

@papa_anniekey

@waga_tw

@wato_dn

@58_158_177_102