貿易額21兆円の港がダウンした日

7月の初旬、朝8時。

25トンのコンテナを積んだトレーラーが、いつものように搬入先の名古屋港を訪れた。

しかし、港の入り口のゲートは閉じたまま。

8時間待ったが、この日、開くことはなかった。

運転手の男性がこの仕事に就いてから7年、全く初めてのことだった。

別の輸送会社は、30年近く前の阪神・淡路大震災以来の「決断」を迫られた。

コンテナの搬入先を別の港へと切り替えるため50社の取引先に頭を下げ、手続きに忙殺された。

貿易総額は年間およそ21兆円。

取り扱い貨物量で日本一の名古屋港。

海の物流の大動脈を混乱に陥れたサイバー攻撃、その深層に迫る。

25トンのコンテナを積んだトレーラーが、いつものように搬入先の名古屋港を訪れた。

しかし、港の入り口のゲートは閉じたまま。

8時間待ったが、この日、開くことはなかった。

運転手の男性がこの仕事に就いてから7年、全く初めてのことだった。

別の輸送会社は、30年近く前の阪神・淡路大震災以来の「決断」を迫られた。

コンテナの搬入先を別の港へと切り替えるため50社の取引先に頭を下げ、手続きに忙殺された。

貿易総額は年間およそ21兆円。

取り扱い貨物量で日本一の名古屋港。

海の物流の大動脈を混乱に陥れたサイバー攻撃、その深層に迫る。

ゲートが開かない…

7月4日。

名古屋市のトレーラー運転手、安井隆師さんは、新人とコンテナの搬入のため、名古屋港に向かっていた。

受付開始前の午前8時ごろに到着。

ゲートには、すでに多くのトレーラーが列をなしていた。

この仕事について7年の安井さんにとって、見慣れた風景だった。

名古屋市のトレーラー運転手、安井隆師さんは、新人とコンテナの搬入のため、名古屋港に向かっていた。

受付開始前の午前8時ごろに到着。

ゲートには、すでに多くのトレーラーが列をなしていた。

この仕事について7年の安井さんにとって、見慣れた風景だった。

1時間もあれば、搬入を終え、帰社できる。

安井さんは、車内で新人にアドバイスをしながら、ゲートが開くのを待っていた。

しかし、どうも、様子がおかしい。

1時間たっても、2時間たってもゲートが開かない。

安井さんにとって初めての経験だった。

後ろにつらなるトレーラーの数は増え続け、時間だけが過ぎていった。

安井さんは、車内で新人にアドバイスをしながら、ゲートが開くのを待っていた。

しかし、どうも、様子がおかしい。

1時間たっても、2時間たってもゲートが開かない。

安井さんにとって初めての経験だった。

後ろにつらなるトレーラーの数は増え続け、時間だけが過ぎていった。

安井隆師さん

「僕は助手席に座って、新人を指導していたんです。でも、時間がたつにつれて、正直もう教えることもなくなってしまいました。何が起きているのか、全くわかりませんでした。どれくらいのトレーラーが並んでいるかわからないくらいの数で、あふれかえっていました」

「僕は助手席に座って、新人を指導していたんです。でも、時間がたつにつれて、正直もう教えることもなくなってしまいました。何が起きているのか、全くわかりませんでした。どれくらいのトレーラーが並んでいるかわからないくらいの数で、あふれかえっていました」

8時間、車内で待ち続けたが、結局、この日、ゲートが開くことはなかった。

ハッカーが名古屋港を「襲撃」

この時、名古屋港は、ハッカー集団による「襲撃」を受け、機能不全に陥っていた。

標的となったのは、港の西部にあるコンテナターミナル。

標的となったのは、港の西部にあるコンテナターミナル。

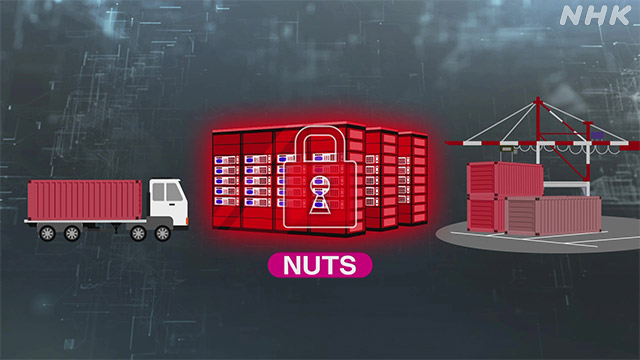

一見、煩雑に積まれているような膨大なコンテナだが「NUTS(ナッツ)」と呼ばれるシステムで、どこに置かれ、いつ、運び出すのか、厳密に管理されている。

1日で取り扱う数はおよそ7000個、日本一の取り扱い貨物量を誇る名古屋港のコンテナを一括管理する独自システムだ。

1日で取り扱う数はおよそ7000個、日本一の取り扱い貨物量を誇る名古屋港のコンテナを一括管理する独自システムだ。

このシステムが、この日の早朝、突然動かなくなっていた。

港にある5つのコンテナターミナルすべてで、積み込みなどが見合わせられていた。

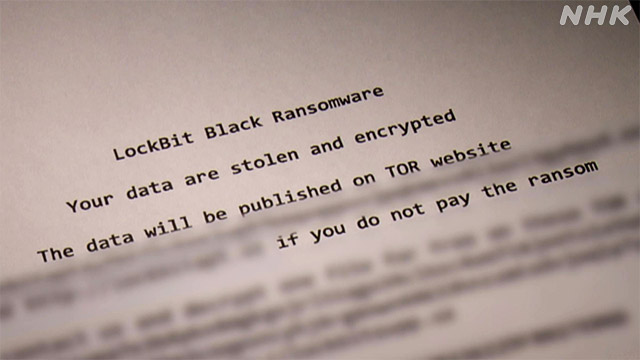

システムを管理する港運協会によれば、システムにつながるプリンターから、突然、ハッカー集団「ロックビット」の名前が記された脅迫文が印刷された。

港にある5つのコンテナターミナルすべてで、積み込みなどが見合わせられていた。

システムを管理する港運協会によれば、システムにつながるプリンターから、突然、ハッカー集団「ロックビット」の名前が記された脅迫文が印刷された。

これはシステムが「ランサムウエア」と呼ばれるコンピューターウイルスに感染したことを意味している。

企業や組織などのサーバーに保管されたデータなどを暗号化し、アクセスできなくする。

その上で暗号化の解除を引き換えに金銭を要求するサイバー攻撃の一つだ。

企業や組織などのサーバーに保管されたデータなどを暗号化し、アクセスできなくする。

その上で暗号化の解除を引き換えに金銭を要求するサイバー攻撃の一つだ。

警察庁によると、ランサムウエアの被害は、国内で去年1年間に230件確認され、過去最多となっている。

これまでに事業活動に深刻な影響を及ぼした事例としては

▽おととし、徳島県の町立病院で電子カルテのデータなどが暗号化され、およそ2か月にわたり産科などを除いて新規患者の受け入れを停止する事態となったほか、

▽去年愛知県豊田市のトヨタ自動車の取引先の部品メーカーが被害を受けたケースでは、トヨタが国内すべての工場を停止する事態に追い込まれた。

これまでに事業活動に深刻な影響を及ぼした事例としては

▽おととし、徳島県の町立病院で電子カルテのデータなどが暗号化され、およそ2か月にわたり産科などを除いて新規患者の受け入れを停止する事態となったほか、

▽去年愛知県豊田市のトヨタ自動車の取引先の部品メーカーが被害を受けたケースでは、トヨタが国内すべての工場を停止する事態に追い込まれた。

負担は運送会社にも

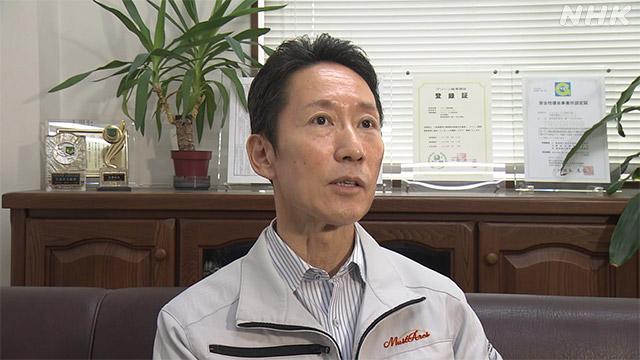

安井さんの会社の社長、松下誠さんは、振り返る。

松下誠社長

「台風とか積雪でクローズするということはあります。ただ、それは事前に分かります。今回のように全くアナウンス無しで、ここまで止まるのは初めてです」

「台風とか積雪でクローズするということはあります。ただ、それは事前に分かります。今回のように全くアナウンス無しで、ここまで止まるのは初めてです」

松下さんが心配したのは、長時間、車内で待つドライバーの体調だった。

携帯電話でこまめに連絡を取り続け、水分や食料をいつでも支給できるよう、小型の社用車を控えさせた。

携帯電話でこまめに連絡を取り続け、水分や食料をいつでも支給できるよう、小型の社用車を控えさせた。

滞ったコンテナはおよそ150個。

2日目は約35人の従業員を自宅待機させることになった。

人件費や燃料代であわせて、100万円余りの損失が出たという。

2日目は約35人の従業員を自宅待機させることになった。

人件費や燃料代であわせて、100万円余りの損失が出たという。

松下誠社長

「あってはなりませんが、もし、また同じようなことがあったときに、われわれ、運送会社は同じ行動をすると思います。また並びにいって、ドライバーに負担をかけて1日並ばせるという状況におちいるしかない。たとえばシステムが止まってしまったら、昔のように手作業で搬出入をできるようにするとか、なにか手を考えていかないといけないと思います」

「あってはなりませんが、もし、また同じようなことがあったときに、われわれ、運送会社は同じ行動をすると思います。また並びにいって、ドライバーに負担をかけて1日並ばせるという状況におちいるしかない。たとえばシステムが止まってしまったら、昔のように手作業で搬出入をできるようにするとか、なにか手を考えていかないといけないと思います」

阪神・淡路大震災以来の「判断」

名古屋港の利用を諦めるという判断に追い込まれた会社もあった。

国際貨物の輸送を手がける大阪の会社は、事態の長期化を見据え、コンテナの搬入先を別の港に切り替えるという異例の判断を下した。

輸出管理の担当者は、当時の心境を明かす。

国際貨物の輸送を手がける大阪の会社は、事態の長期化を見据え、コンテナの搬入先を別の港に切り替えるという異例の判断を下した。

輸出管理の担当者は、当時の心境を明かす。

国際貨物の輸送会社 担当者

「アジアの近海の航路ですと、2日から5日くらいで、ほとんど着いてしまいます。回復するのを待てばいいのか、今すぐ手を打つべきなのかというのがすごい判断に迷う状況でした」

「アジアの近海の航路ですと、2日から5日くらいで、ほとんど着いてしまいます。回復するのを待てばいいのか、今すぐ手を打つべきなのかというのがすごい判断に迷う状況でした」

懸案となったのは、韓国とタイに向けた輸送。

運び出す港を、三重県の四日市港や神戸港に変更することを決めた。

運び出す港を、三重県の四日市港や神戸港に変更することを決めた。

トラブルが発生してから、すでに1日が経過。

ギリギリのタイミングでの判断だった。

ところが、新たな障壁も立ちはだかる。

今回、取り扱っていた貨物は、単独だけでは一つのコンテナには満たない小口のもの。

コンテナには自動車部品や機械など、あわせて50社から預かった荷物がひとまとめにして入っていた。

ギリギリのタイミングでの判断だった。

ところが、新たな障壁も立ちはだかる。

今回、取り扱っていた貨物は、単独だけでは一つのコンテナには満たない小口のもの。

コンテナには自動車部品や機械など、あわせて50社から預かった荷物がひとまとめにして入っていた。

港を変更するには50社すべてから許可を得る必要があった。

さらに通関のために必要な手続きも、すべてやり直さなければならなくなった。

このような事態に追い込まれたのは、30年近く前の阪神・淡路大震災以来の出来事だったという。

さらに通関のために必要な手続きも、すべてやり直さなければならなくなった。

このような事態に追い込まれたのは、30年近く前の阪神・淡路大震災以来の出来事だったという。

国際貨物の輸送会社 担当者

「一つのコンテナに50件の案件があったとして、49件しか許可をもらえなければ、そのコンテナは動かせなくなるのです。最終的にはそれほど大きな被害にはならなかったのですが、今後、どこの港で、また起きるかはわかりません。起こったら、そのときの最善の手段を見いだしていって対応するしかないのかなと思っています」

「一つのコンテナに50件の案件があったとして、49件しか許可をもらえなければ、そのコンテナは動かせなくなるのです。最終的にはそれほど大きな被害にはならなかったのですが、今後、どこの港で、また起きるかはわかりません。起こったら、そのときの最善の手段を見いだしていって対応するしかないのかなと思っています」

「3日が限界」ギリギリの攻防

名古屋港の貿易総額は、年間およそ21兆円。

今回のサイバー攻撃による被害額は、まだ調査中だ。

海運や物流に詳しい東京大学大学院の柴崎隆一准教授は、3日での復旧は、物流に致命的な影響を与えかねない「ギリギリのラインだった」と指摘する。

今回のサイバー攻撃による被害額は、まだ調査中だ。

海運や物流に詳しい東京大学大学院の柴崎隆一准教授は、3日での復旧は、物流に致命的な影響を与えかねない「ギリギリのラインだった」と指摘する。

東京大学大学院 柴崎隆一准教授

「3日で済んだのは不幸中の幸いだったと思います。もし1週間、1か月止まってしまうと、物流、サプライチェーンそのものを(根本的に)見直す必要があるというようなところまで行ってしまう可能性もありました」

「3日で済んだのは不幸中の幸いだったと思います。もし1週間、1か月止まってしまうと、物流、サプライチェーンそのものを(根本的に)見直す必要があるというようなところまで行ってしまう可能性もありました」

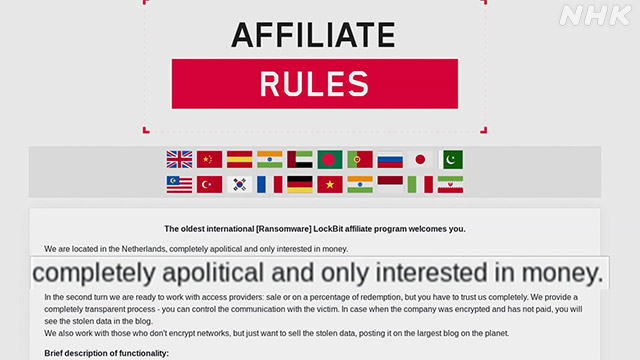

「金にしか興味ない」

日本の物流構造を揺るがしかねない今回の事件。

なぜ、名古屋港が狙われたのか。

日本経済を混乱におとしめようという意図があったのか。

ハッカー集団の最新動向に詳しいNTTデータの新井悠さんは、名古屋港が特に狙われたわけではないと見られると指摘する。

なぜ、名古屋港が狙われたのか。

日本経済を混乱におとしめようという意図があったのか。

ハッカー集団の最新動向に詳しいNTTデータの新井悠さんは、名古屋港が特に狙われたわけではないと見られると指摘する。

新井さんによると、ハッカー集団などは、サイバー空間で、システムの脆弱性を抱える組織がないか、常に探しているという。

その作業は、ほとんどが自動化されているとみられ「穴」さえ見つかれば、どんな組織であっても、攻撃を行う。

その作業は、ほとんどが自動化されているとみられ「穴」さえ見つかれば、どんな組織であっても、攻撃を行う。

NTTデータ 新井悠さん

「サイバー犯罪者は、基本的に全自動、システマチックに攻撃を行っていると考えていいと思います。お金が目的なので、たまたまほころびが見つかれば、すぐに攻撃する。名古屋港に関しても、同じことがいえると思います」

「サイバー犯罪者は、基本的に全自動、システマチックに攻撃を行っていると考えていいと思います。お金が目的なので、たまたまほころびが見つかれば、すぐに攻撃する。名古屋港に関しても、同じことがいえると思います」

実際、今回のハッカー集団は、自身の運営する闇サイト上で、こううたっている。

私たちは非政治的で金にしか興味がありません

VPNが狙われたか?

攻撃を許した「ほころび」は、どこにあったのか。

去年7月、同じハッカー集団から攻撃を受けた名古屋商工会議所を取材した。

同様にランサムウエアに感染し、およそ17000の会員企業のデータなどを保存したサーバーの一部が使えなくなった。

プリンターから何百枚もの脅迫文が印刷されたのも、名古屋港と同じだ。

去年7月、同じハッカー集団から攻撃を受けた名古屋商工会議所を取材した。

同様にランサムウエアに感染し、およそ17000の会員企業のデータなどを保存したサーバーの一部が使えなくなった。

プリンターから何百枚もの脅迫文が印刷されたのも、名古屋港と同じだ。

あなたのデータを盗み、暗号化した。身代金を支払わなければ、データをリークする

見せてくれた文章は英語でつづられていた。

総務部門の責任者、坂東俊幸さんは、攻撃は想定外だったと話した。

総務部門の責任者、坂東俊幸さんは、攻撃は想定外だったと話した。

名古屋商工会議所 坂東俊幸さん

「大企業向けにアタックをかけてるのかなというイメージがあったんです。まさかこんな大がかりな攻撃が、うちみたいな中小企業団体に襲いかかってくるっていうのは、全く想定していませんでした」

「大企業向けにアタックをかけてるのかなというイメージがあったんです。まさかこんな大がかりな攻撃が、うちみたいな中小企業団体に襲いかかってくるっていうのは、全く想定していませんでした」

商工会議所では、今回、情報の外部流出は確認されていない。

その後の調査で、攻撃の手口の一端が見えてきた。

ウイルスが侵入した形跡が「VPN」と呼ばれるネットワークの機器に見つかったのだ。

その後の調査で、攻撃の手口の一端が見えてきた。

ウイルスが侵入した形跡が「VPN」と呼ばれるネットワークの機器に見つかったのだ。

VPNとは、外部から、社内のネットワークに安全にアクセスできる、いわばトンネルのような技術。

コロナ禍以降、テレワークの浸透とともに、急速に普及している。

当時、使っていたVPNには、プログラムの穴があった。

その隙をついて攻撃を受けたとみられている。

名古屋港のケースでは、侵入経路を特定できていないものの、港側は、国交省からのヒアリングに、可能性の一つとしてVPNをあげている。

コロナ禍以降、テレワークの浸透とともに、急速に普及している。

当時、使っていたVPNには、プログラムの穴があった。

その隙をついて攻撃を受けたとみられている。

名古屋港のケースでは、侵入経路を特定できていないものの、港側は、国交省からのヒアリングに、可能性の一つとしてVPNをあげている。

動き出した企業

わずかな隙をついて、攻撃を仕掛けてくるハッカー集団。

どう備えていくべきなのか。

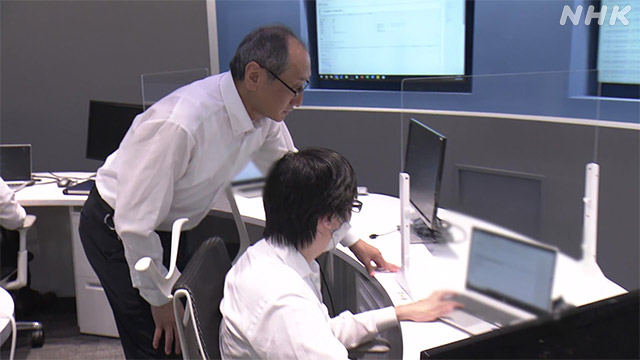

中部5県に電力を供給している中部電力グループ。

24時間、社内のネットワークなどを監視する体制を整えている。

今回、場所を明かさないことを条件に、その監視センターの取材が許された。

どう備えていくべきなのか。

中部5県に電力を供給している中部電力グループ。

24時間、社内のネットワークなどを監視する体制を整えている。

今回、場所を明かさないことを条件に、その監視センターの取材が許された。

VPNなどに不審なアクセスがないか。

約30人のITエンジニアが交代で監視を続けている。

約30人のITエンジニアが交代で監視を続けている。

万が一、アラートが出れば、さらに高度な技術を持つ専門チームが出動し、通信の遮断など、必要な対応が行われる。

中部電力パワーグリッド 長谷川弘幸さん

「電力の安定供給を守るために、サイバー攻撃を防止することを第一にしています。しかし、昨今は、100%防ぎきるのは難しいのが現状です。仮に防げなかったとしても、いかに早くみつけ、止め、復旧していくか。そういう考え方もとりいれるようにしています」

「電力の安定供給を守るために、サイバー攻撃を防止することを第一にしています。しかし、昨今は、100%防ぎきるのは難しいのが現状です。仮に防げなかったとしても、いかに早くみつけ、止め、復旧していくか。そういう考え方もとりいれるようにしています」

中小企業でできること

中小企業でも、できることから、対策が始まっている。

送電線の管理などを行う名古屋市の会社は、データのバックアップに対策を施した。

ランサムウエアは事実上、暗号を解除するのは不可能なため、復旧の最大の鍵になるのが、バックアップだ。

送電線の管理などを行う名古屋市の会社は、データのバックアップに対策を施した。

ランサムウエアは事実上、暗号を解除するのは不可能なため、復旧の最大の鍵になるのが、バックアップだ。

名古屋港が3日で復旧できたのは、バックアップがあったおかげだとされている。

ただし、ランサムウエアでは、バックアップが社内のネットワークにつながっていた場合、それをも暗号化されることがある。

この会社では、バックアップを外部からアクセスできないよう、切り離すことを決めた。

ただし、ランサムウエアでは、バックアップが社内のネットワークにつながっていた場合、それをも暗号化されることがある。

この会社では、バックアップを外部からアクセスできないよう、切り離すことを決めた。

さらにサイバー攻撃による損害を補償する保険にも加入。

万が一、攻撃を受けてもシステム復旧にかかる費用などが補償される。

万が一、攻撃を受けてもシステム復旧にかかる費用などが補償される。

名東電気工事 寄川貴史さん

「サイバー攻撃は、自然災害と同じようなものとして考えて、対応をきちんとくみ上げていくことが、中小企業であっても、求められるのではないかなと思っています」

「サイバー攻撃は、自然災害と同じようなものとして考えて、対応をきちんとくみ上げていくことが、中小企業であっても、求められるのではないかなと思っています」

「原因究明」で教訓に

今回、名古屋港側は、国による調査が行われていることなどを理由に、発生当時を最後に、詳しい情報の公表を控えている。

近年では、大きな影響を及ぼした事案の場合、被害組織がみずから、第三者委員会を立ち上げ、原因究明を進め、公表されることが一般的になっている。

しかし、今のところ、名古屋港のケースでは、検証委員会が立ち上がるなどという話は出てきていない。

近年では、大きな影響を及ぼした事案の場合、被害組織がみずから、第三者委員会を立ち上げ、原因究明を進め、公表されることが一般的になっている。

しかし、今のところ、名古屋港のケースでは、検証委員会が立ち上がるなどという話は出てきていない。

愛知県の関係者は「詳細な情報が公表されていない。もっと具体的な情報を出さなければ、さまざまな臆測を呼んでしまう」と危惧する。

また、別の関係者は「公表できる範囲で情報を公表・共有して社会で生かしていくことこそが必要なだけに、今の状況は残念だ」と話す。

東京大学大学院の柴崎准教授は、こう指摘する。

また、別の関係者は「公表できる範囲で情報を公表・共有して社会で生かしていくことこそが必要なだけに、今の状況は残念だ」と話す。

東京大学大学院の柴崎准教授は、こう指摘する。

「今回のケースを単に“解決してよかった”とするのではなく、他の港湾ではどうしていけばいいのか。今回のケースの検証や情報共有などを含めて行うことで、私たちは教訓を導きだし、今後にいかしていかないといけない」

ランサムウエアによる攻撃の場合、捜査から逃れるために、痕跡を消すといった用意周到な手口も見られる。

原因究明がどこまでできるのかは、わからない。

原因究明がどこまでできるのかは、わからない。

一方で、国も、今回のケースを受け、港湾のセキュリティー政策の議論を急ピッチで加速させている。

実は港湾は、法律で位置づけられる「重要インフラ分野」の対象外だった。

政策における港湾の位置づけについても、議論が進んでいる。

日本最大の港が止まった、サイバー攻撃。

今回の教訓を、社会全体でどう生かしていくのかが問われている。

実は港湾は、法律で位置づけられる「重要インフラ分野」の対象外だった。

政策における港湾の位置づけについても、議論が進んでいる。

日本最大の港が止まった、サイバー攻撃。

今回の教訓を、社会全体でどう生かしていくのかが問われている。

名古屋放送局

ディレクター 阪野一真

2014年入局 福岡局、社会番組部を経て、今年から名古屋局

ディレクター 阪野一真

2014年入局 福岡局、社会番組部を経て、今年から名古屋局

名古屋放送局

ディレクター 酒井佑陶

2021年入局 おはよう日本を経て、今年から名古屋局

ディレクター 酒井佑陶

2021年入局 おはよう日本を経て、今年から名古屋局

名古屋放送局

ディレクター 鏡桜之介

2021年入局 おはよう日本を経て、今年から名古屋局

ディレクター 鏡桜之介

2021年入局 おはよう日本を経て、今年から名古屋局

名古屋放送局

記者 佐々木萌

2019年入局 県警担当を経て、県政を担当

記者 佐々木萌

2019年入局 県警担当を経て、県政を担当

科学文化部

記者 福田陽平

2013年入局 科学文化部でサイバーセキュリティを担当

記者 福田陽平

2013年入局 科学文化部でサイバーセキュリティを担当